どうも、こんばんは。

今回はIT系の記事です。2022年4月の情報処理安全確保支援士試験に向けて、学びついでにアウトプットしていこうと思います。

情報処理安全確保支援士というのは、情報セキュリティに関する知識を持っていることを証明する名称独占資格なのですが、情報セキュリティは結構ややこしいことが多いので、アウトプットをしないと覚えづらいです。。。

そこで、アウトプットとして情報セキュリティのうち、サイバー攻撃の事例をとりあげ、身近にあるものと紐づけながら覚えていこうと思います。

今回はサイバー攻撃でもイメージが分かりやすいランサムウェアについて記事を書いていこうと思います。

・情報処理安全確保支援士試験を受験しようと考えている人

・ランサムウェアについて知りたい人

参考までに僕の今までの経歴を簡単に書いておきます。

2017/3:大学(農学部)を卒業

2017/4:IT未経験で独立系のSIerに就職

2021/7:独立系のSIerを退職

2021/8:未経験でコンサル会社に就職 ← イマココ

よく読まれている記事はこちらなのでもし興味があれば見ていただけますと幸いです!

目次

ランサムウェアとは

ランサムウェアはマルウェアの一種で、端末をロックしたりファイルを暗号化したりして使用不能にしたうえで、身代金(ランサム)を要求するものです。文中に出てきたマルウェアとは英語のmalicious(マリシャス:悪意のある)にsoftware(ソフトウェア)の2つの単語が組み合わさった造語で悪いプログラムの総称になります。マルウェアにはランサムウェア以外にウイルスやワームといったさらに細かな分類も存在します。

そしてランサムウェアに話を戻すと、ランサムウェアというのは悪意のあるプログラムのうち、侵入した端末にあるファイルやプログラムにロックをかけ、「ロックを解いてほしければ金を用意しろ!」というプログラムになります。

現実世界でいうと誘拐犯がイメージできるのではないでしょうか。

悪いやつですね。

個人に対して行われることがないこともないですが、基本的にはお金を持った企業などに向けて、使われるのではないでしょうか。(これは推測です。。。)

実際の事例

IPA(独立行政法人情報処理推進機構)と呼ばれる日本の情報機構がランサムウェア対策特設ページを作って注意喚起をしていますが、2021年の組織への情報セキュリティ10大脅威としてはランサムウェアが一番多かったようです。

IPAは情報処理系の資格を発行している行政法人ですね。

実際にランサムウェアの被害にあった企業はホームぺージで報告をしており、それらを何件か見ていくとともにどんな攻撃と被害があったかをみていきましょう。

事例1:日立製作所

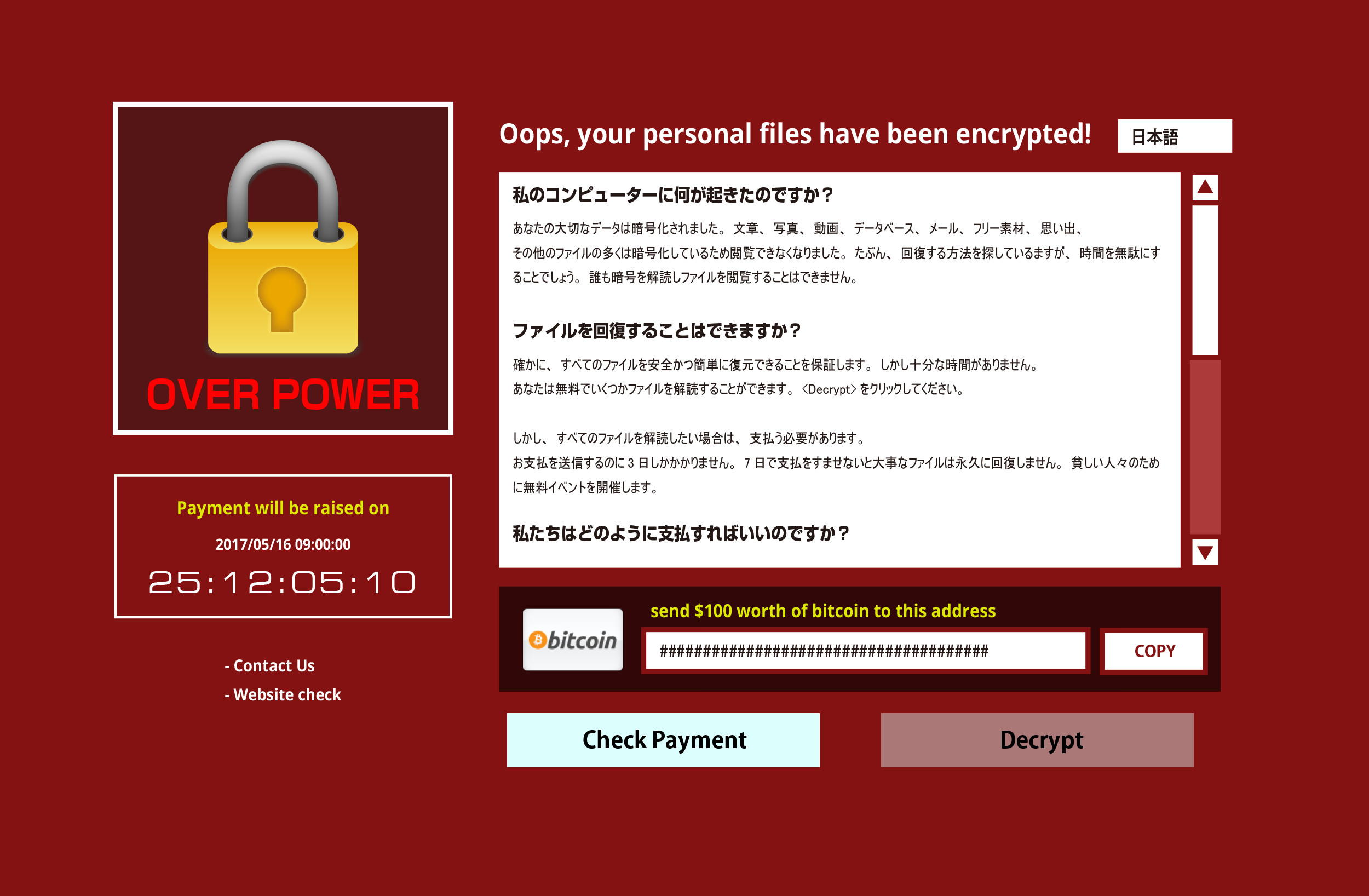

この事例は「WannaCry」という名のランサムウェアによって引き起こされました。Windows SMBv1のリモートからコード実行を許してしまう脆弱性を悪用して、他の脆弱なWindowsシステムに感染するネットワークワーム型のランサムウェアです。

端末に感染すると↑のような画面が表示され、端末が乗っ取られてつかえなくなります。この攻撃により、端末やファイルが使えなくなります。

具体的な被害額はわかりませんでしたが、復旧までに1週間近くを要していること、緊急インシデントととして土日にも召集がかかっていることなどから大変であったことには違いないと思われます。

事例2:カプコン

この事例はロシア拠点の「Ragnar Locker」という集団からオーダーメイド型ランサムウェアによる攻撃を行けて引き起こされました。これによりメールシステムやファイルサーバーなどにアクセスしづらくなるシステム障害が発生し、個人情報が流出したとの公表がありました。

「Ragnar Locker」は身代金としてビットコイン1100万ドル(約11億5000万円)を要求したが、カプコン側は支払いを拒否しました。これはFBIの基本方針に沿ったものとされ、「Ragnar Locker」による攻撃の多くが米国国内を対象とした攻撃であったため、FBIの捜査協力がありました。

こちらも具体的な被害額はわかりませんが、復旧までに2週間を要していること、個人情報の流出が起こっていることから大きな被害です。

大手企業であっても被害にあっており、情報セキュリティ人材の不足、企業内のガバナンスやセキュリティ対策が見直されることとなりました。

対策

ここまで見てきたランサムウェアですが、当然被害を抑えるため、なくすために対策が必要です。いくつか対策はありますが、基本的にはセキュリティソフトやPCのバージョンアップなどの技術的対策とセキュリティ体制の構築やセキュリティ講習による組織的対策に分けられます。

技術的対策

・セキュリティソフトの導入

セキュリティソフトの導入は技術的対策としてはもはや当たり前とされる対策ですが、必要なハードウェアに必要なセキュリティソフトを導入し、攻撃の予防、検知ができるようにしておくことは必須です。また、攻撃やマルウェアは日々進化していくため、セキュリティソフトの最新化も必要です。

・OSやアプリケーションのアップデート

セキュリティソフトの導入以外にも使用しているハードウェアのOSのバージョンアップやパッチ適用も必要となります。攻撃者は脆弱性をみつけることで攻撃を考えるため、そういった脆弱性を排除しておくことは必要となります。

組織的対策

・情報セキュリティガバナンスの整備

情報セキュリティガバナンスの定義は少しわかりづらいので、ざっくりとした説明になりますが、「組織として適用されるルールや仕組みを作り、リスクの低減や脅威への備えをしましょう」という感じかと思います。

ルールがあいまいだと不用意にインターネットのサイトにアクセスしてしまったり、うっかりと企業情報を流出させてしまったりする可能性があるため会社として仕組みを作ることが必要です。

・セキュリティ教育

情報セキュリティガバナンスの一環ではありますが、組織的に攻撃や脅威に備えるためには企業に所属する人への徹底周知が必要となります。

そのために、定期的にテストを実施することで情報セキュリティへの理解を深めたり、訓練として不審メールをながして、情報セキュリティ意識があるかを確認する必要があります。

まとめ

今回はランサムウェアについてみてきました。まとめると以下のようになります。

- ランサムウェアは端末をロックしたりファイルを暗号化したりして使用不能にしたうえで、を要求するもの

- 大企業などが狙われ大きな被害が出ており組織に対する一位の脅威となっている

- 十分な対策やセキュリティ人材の確保が早急に必要とされる

IT化が進み、今後間違いなく注目が集まる分野だと思いますので、今後も学んでいきたいと思います。

余談ですが、情報処理処理安全確保支援士の勉強をするときにこちらの方の動画をみて、学習をしているのですが、とても分かりやすいです!!

![]()

※本記事では解釈を間違えている場合もありますがそこはご了承ください。

可能であればコメントにてご指摘いただけますと幸いです。![]()

コメント